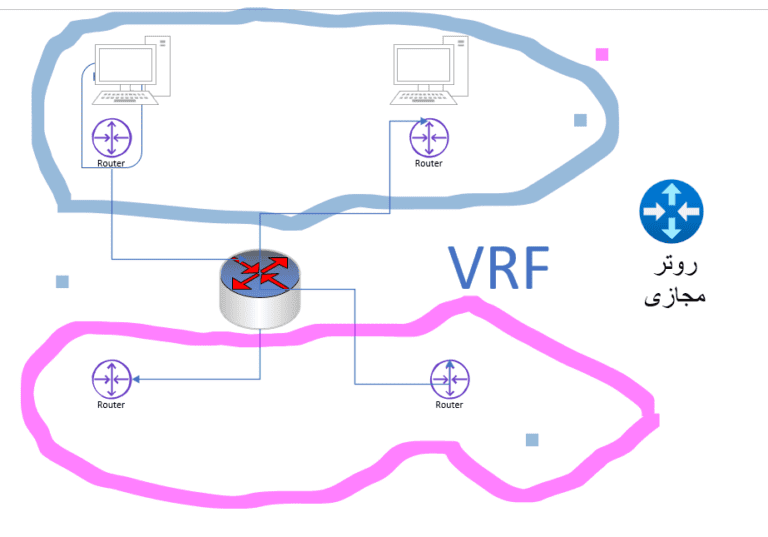

در میکروتیک، VRF (Virtual Routing and Forwarding) -مسیریابی و ارسال مجازی (VRF)

یک فناوری است که به شما اجازه میدهد چندین جدول مسیریابی مستقل و مجزا را روی یک روتر ایجاد و مدیریت کنید. این قابلیت برای سناریوهایی استفاده میشود که در آن نیاز به تفکیک ترافیک و مسیریابی برای شبکههای مختلف بر روی یک دستگاه فیزیکی واحد وجود دارد.

در ادامه توضیحات بیشتری درباره VRF در میکروتیک آورده شده است:

همان طوری که VLAN می تواند برودکست دامین های جدید بسازد و از هم تفکیک کند روتر هم با VRF میتواند جدوال مسیر یابی مجزا و تفکیک شده ای را تشکیل دهد .

یک فیلم بسیار جالب برای آموزش Vrf در میکروتیک

کاربردهای VRF:

- تفکیک شبکههای مختلف: VRF به شما اجازه میدهد که شبکههای مختلفی را که باید از هم جدا باشند (مانند شبکههای مشتریان مختلف یا شبکههای داخلی و خارجی) بدون نیاز به روترهای مجزا پیکربندی کنید.

- افزایش امنیت: با استفاده از VRF، ترافیک شبکههای مختلف به طور کاملاً جداگانه مدیریت میشود که از تداخل و دسترسی غیرمجاز جلوگیری میکند.

- بهینهسازی استفاده از منابع: با استفاده از یک روتر و چندین VRF میتوان منابع سختافزاری را بهینهتر استفاده کرد و نیاز به تجهیزات اضافی کاهش مییابد.

نحوه کار VRF در میکروتیک:

هر VRF در میکروتیک یک جدول مسیریابی مجزا دارد و میتواند به این صورت عمل کند که مثلاً ترافیک مربوط به شبکه A تنها از طریق جدول مسیریابی A و ترافیک شبکه B از طریق جدول مسیریابی B هدایت شود. بنابراین، روتر میتواند به عنوان چندین روتر مجازی عمل کند که هر کدام شبکهها و مسیریابیهای خاص خود را دارند.

مزایا:

- انعطافپذیری در طراحی شبکه: میتوانید چندین شبکه مجزا را با استفاده از یک روتر پشتیبانی کنید.

- مدیریت بهینه منابع شبکه: دیگر نیازی به داشتن چندین روتر فیزیکی برای شبکههای مختلف نیست.

- تقسیم بار: میتوانید ترافیک شبکهها را به صورت مجزا مدیریت کرده و عملکرد بهتری از شبکه دریافت کنید.

مثال کاربردی:

فرض کنید شما به عنوان یک ارائهدهنده خدمات اینترنتی (ISP) میخواهید چندین مشتری را از یک روتر میکروتیک مدیریت کنید. هر مشتری باید به شبکه جداگانهای دسترسی داشته باشد و نباید به شبکههای دیگر دسترسی پیدا کند. با استفاده از VRF، میتوانید ترافیک هر مشتری را از طریق جدول مسیریابی خاص خودش مدیریت کنید.

پیکربندی اولیه VRF در میکروتیک:

برای ایجاد یک VRF در میکروتیک، ابتدا باید در روتر جدول مسیریابی جدیدی بسازید و سپس رابطهای شبکه مربوطه را به آن اختصاص دهید. این کار از طریق محیط CLI یا Winbox میکروتیک قابل انجام است.

برای پیکربندی VRF در میکروتیک، باید چند مرحله را دنبال کنید تا جداول مسیریابی جداگانه برای شبکههای مختلف ایجاد و پیکربندی شوند. در ادامه به صورت مرحله به مرحله توضیح میدهم چگونه میتوانید VRF را در میکروتیک راهاندازی کنید.

مراحل پیکربندی VRF در میکروتیک

1. ایجاد VRF جدید

ابتدا باید یک VRF جدید در میکروتیک ایجاد کنید. برای این کار میتوانید از Winbox یا از طریق CLI (خط فرمان) اقدام کنید.

در محیط Winbox:

- وارد بخش IP شوید.

- سپس گزینه Routes را انتخاب کنید.

- در اینجا میتوانید VRFهای موجود را مدیریت کنید.

در محیط CLI:

/ip route vrf add routing-mark=vrf1 interfaces=ether1

این دستور یک VRF جدید با نام vrf1 ایجاد میکند و آن را به رابط شبکه ether1 متصل میکند.

2. ایجاد جدول مسیریابی برای VRF

هر VRF به یک جدول مسیریابی جداگانه نیاز دارد تا بتواند ترافیک مرتبط با آن شبکه را مسیریابی کند.

در محیط CLI:

برای اینکه یک جدول مسیریابی جدید برای VRF خود تعریف کنید، از دستور زیر استفاده کنید:

/ip route add dst-address=0.0.0.0/0 gateway=192.168.1.1 routing-mark=vrf1

این دستور یک مسیر پیشفرض برای ترافیک شبکه VRF vrf1 با استفاده از gateway به آدرس 192.168.1.1 ایجاد میکند.

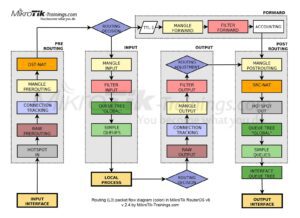

3. پیکربندی فیلتر مسیریابی

برای اینکه میکروتیک ترافیک را به جدول مسیریابی VRF هدایت کند، باید یک فیلتر مسیریابی ایجاد کنید که بر اساس آن، ترافیک مربوط به هر شبکه به جدول مسیریابی مشخص شده هدایت شود.

در محیط CLI:

/ip firewall mangle add chain=prerouting in-interface=ether1 action=mark-routing new-routing-mark=vrf1

این دستور به شما اجازه میدهد که ترافیک ورودی از رابط ether1 را با علامت vrf1 علامتگذاری کنید تا به جدول مسیریابی مربوطه هدایت شود.

4. پیکربندی NAT (در صورت نیاز)

اگر نیاز به ترجمه آدرسهای شبکه (NAT) دارید، میتوانید NAT را برای VRF خاصی تنظیم کنید تا ترافیک خروجی از شبکه داخلی به شبکه خارجی منتقل شود.

در محیط CLI:

/ip firewall nat add chain=srcnat out-interface=ether1 action=masquerade routing-mark=vrf1

این دستور NAT را برای ترافیک خروجی که مربوط به VRF vrf1 است، تنظیم میکند.

5. تست و بررسی VRF

بعد از پیکربندی VRF، لازم است که عملکرد آن را تست کنید. میتوانید با استفاده از ping یا ابزارهای مشابه، ترافیک را از طریق هر VRF بررسی کنید.

در محیط CLI:

برای بررسی مسیرهای VRF میتوانید از دستور زیر استفاده کنید:

/ip route print where routing-mark=vrf1

این دستور تمام مسیرهایی که برای VRF vrf1 تعریف شدهاند را نمایش میدهد.

نکات مهم:

- مسیرهای جداگانه: هر VRF جدول مسیریابی جداگانهای دارد که به صورت مستقل از سایر VRFها عمل میکند.

- امنیت: VRF به شما اجازه میدهد شبکههای مختلف را جدا از هم نگه دارید، که برای ایجاد امنیت در شبکههای مشترک بسیار مفید است.

- مقیاسپذیری: با استفاده از VRF میتوانید چندین شبکه مجزا را بدون نیاز به استفاده از روترهای مجزا پشتیبانی کنید.

ایجاد VRF جدید در میکروتیک

ابتدا باید یک VRF جدید تعریف کنید و رابطهای مربوط به آن را مشخص نمایید.

از طریق CLI:

/ip route vrf add routing-mark=vrf1 interfaces=ether1

vrf1: نام VRF جدید شما است.ether1: نام رابط شبکهای که میخواهید به VRF اختصاص دهید.

2. ایجاد جدول مسیریابی مجزا برای VRF

بعد از ایجاد VRF، باید جدول مسیریابی جدیدی برای آن تنظیم کنید تا ترافیکهای مربوطه بهدرستی هدایت شوند.

از طریق CLI:

/ip route add dst-address=0.0.0.0/0 gateway=192.168.1.1 routing-mark=vrf1

dst-address=0.0.0.0/0: مشخص میکند که این مسیر، مسیر پیشفرض برای VRF است.gateway=192.168.1.1: دروازهای که ترافیک باید به آن هدایت شود.routing-mark=vrf1: اشاره به VRF مورد نظر دارد.

3. پیکربندی Mangle برای مسیریابی ترافیک

برای اینکه ترافیک ورودی به هر VRF به جدول مسیریابی مربوطه هدایت شود، باید از firewall mangle استفاده کنید تا ترافیک را علامتگذاری کرده و به VRF مناسب بفرستید.

از طریق CLI:

/ip firewall mangle add chain=prerouting in-interface=ether1 action=mark-routing new-routing-mark=vrf1

chain=prerouting: تعیین میکند که ترافیک قبل از مسیریابی بررسی شود.in-interface=ether1: رابط شبکهای که ترافیک از آن دریافت میشود.new-routing-mark=vrf1: ترافیک را به جدول مسیریابی VRFvrf1هدایت میکند.

4. پیکربندی NAT (در صورت نیاز)

اگر شبکه شما نیاز به NAT دارد، باید برای هر VRF یک srcnat تنظیم کنید تا ترافیک خروجی به درستی NAT شود.

از طریق CLI:

/ip firewall nat add chain=srcnat out-interface=ether1 action=masquerade routing-mark=vrf1

chain=srcnat: مشخص میکند که این قانون برای ترافیک خروجی از شبکه است.out-interface=ether1: رابط شبکهای که ترافیک از آن خارج میشود.routing-mark=vrf1: این قانون NAT فقط برای ترافیک VRFvrf1اعمال میشود.

5. تست VRF و بررسی مسیرها

برای اطمینان از اینکه VRF بهدرستی کار میکند، میتوانید مسیرهای مرتبط با VRF را بررسی کنید و همچنین از ابزارهای تستی مانند ping استفاده کنید.

برای نمایش مسیرهای VRF:

/ip route print where routing-mark=vrf1

این دستور تمام مسیرهایی که به VRF vrf1 مرتبط هستند را نمایش میدهد.

برای تست ارتباط با استفاده از Ping:

/ping 8.8.8.8 routing-table=vrf1

این دستور ارتباط VRF vrf1 با یک مقصد خارجی (مثل گوگل) را بررسی میکند.

6. مدیریت و بررسی عملکرد VRF

میتوانید از دستورات زیر برای بررسی و مدیریت عملکرد VRFها استفاده کنید:

- نمایش VRFها:

/ip route vrf print

- نمایش مسیرهای VRF:

/ip route print

- نمایش ترافیک مرتبط با VRFها:

/tool sniffer quick interface=ether1