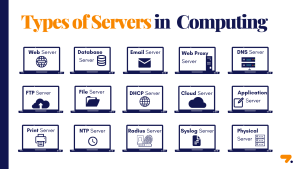

راهنمای جامع انواع سرورهای تحت شبکه: کاربردها و ویژگیها – برای مدیران IT

2024-04-04

بدون دیدگاه

ادامه مطلب »

12 راه حل شبکهای که میتواند کارایی و امنیت کسبوکار شما را متحول کند

2024-04-04

بدون دیدگاه

ادامه مطلب »

نحوه ارزیابی قراردادو برنامه های خدمات شبکه فناوری اطلاعات و کامپیوتر

2024-03-27

بدون دیدگاه

ادامه مطلب »

راه اندازی اکتیو دایرکتوری: دستورالعمل های گام به گام برای اجرای موفقیت آمیز

2024-03-06

بدون دیدگاه

ادامه مطلب »